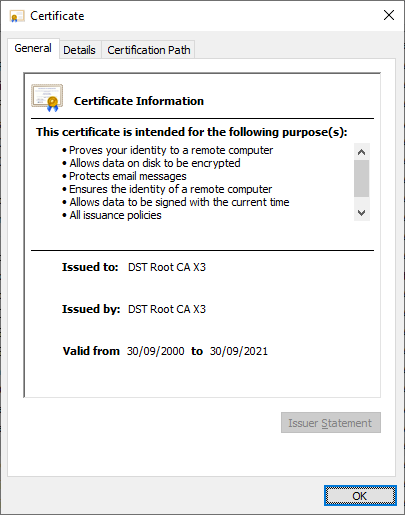

Множество различных старых электронных устройств 30 сентября утратит возможность подключения ко многим сайтам из-за истекающего срока службы цифрового корневого сертификата IdenTrust DST Root CA X3, который использовался для подписи сертификатов, выданных центром Let’s Encrypt. Проблема может коснуться миллионов гаджетов по всему миру.

Перекрёстная подпись обеспечивала доверие систем сертификатам от Let’s Encrypt на широком спектре устройств, операционных систем и браузеров в период интеграции собственного корневого сертификата Let’s Encrypt в хранилища корневых сертификатов. Тем не менее, новый промежуточный сертификат ISRG Root X1 не охватывает многие другие устаревшие системы. Например, после устаревания DST Root CA X3, сертификаты Let’s Encrypt перестанут восприниматься во многих прошивках и операционных системах. Для обеспечения доверия сертификатам Let’s Encrypt потребуется ручное добавление ISRG Root X1 в хранилище корневых сертификатов.

С проблемой могут столкнуться ноутбуки MacBook на базе macOS 10.12.0 и старше, смартфоны iPhone и iPad, не способные обновиться хотя бы до iOS 10, игровые консоли PlayStation 3 и PlayStation 4 с версией прошивки старее 5.00, а также Nintendo 3DS, старые модели смарт-телевизоров и IoT-устройств, использующихся в домашней сети.

Также проблемы с подключением могут наблюдаться на любом гаджете, который требует безопасного подключения к определённому серверу. Некоторые устройства лишатся доступа к тем же сервисам потоковой передачи контента, например, к Netflix. Проблемы могут возникнуть с почтовыми сервисами и банковскими клиентами.

В зоне риска также находятся: пользователи устройств на базе Android 2.3.6 и старше, систем на базе Windows XP Service Pack 2 (необходима установка SP3), клиентов OpenSSL версии 1.0.2 и старее, Ubuntu версии ниже 16.04, Debian 8 и старше, Java 8 ниже версии 8u141, Java 7 ниже версии 7u151, NSS ниже 3.26. Пользователям старых дистрибутивов, завязанных на OpenSSL 1.0.2, предлагается три обходных варианта решения проблемы:

- Вручную удалить корневой сертификат IdenTrust DST Root CA X3 и установить обособленный (не кросс-подписанный) корневой сертификат ISRG Root X1;

- При запуске команд openssl verify и s_client можно указать опцию «—trusted_first»;

- Использовать на сервере сертификат, заверенный обособленным корневым сертификатом SRG Root X1, не имеющим кросс-подписи.