Amazon заявила, что сервис AWS Shield отразил в середине февраля этого года самую крупную за всю историю DDoS-атаку с потоком 2,3 Тбит/с. В отчёте AWS Shield Threat Landscape подробно описываются веб-атаки, которые были отражены службой защиты Amazon AWS Shield.

В нём не был указан целевой клиент AWS, но сообщается, что атака была осуществлена с использованием взломанных веб-серверов CLDAP и из-за этого персонал AWS Shield провёл три дня в режиме «повышенной угрозы».

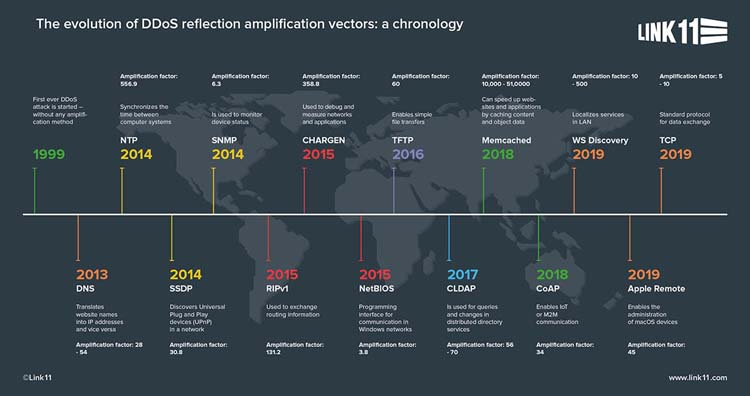

CLDAP (упрощённый протокол доступа к каталогам без подключения) является альтернативой старому протоколу LDAP и используется для подключения, поиска и изменения общих каталогов X.500. Оба протокола работают с портом 389, однако если LDAP работает с TCP, то CLDAP использует UDP. Хакеры применяют его для DDoS-атак с конца 2016 года. Использование CLDAP позволяет «усилить» трафик DDoS в 56–70 раз по сравнению с его первоначальным размером, что делает его востребованным протоколом и распространённой опцией, предоставляемой сервисами DDoS-for-hire.

Предыдущий рекорд самой большой из когда-либо зарегистрированных DDoS-атак составил 1,7 Тбит/с, её отразила система защиты NETSCOUT Arbor в марте 2018 года. Ему предшествовал рекорд в 1,3 Тбит/с, который был зафиксирован в феврале 2018 года в ходе DDoS-атаки на веб-сервис GitHub. В настоящее время большинство DDoS-атак обычно достигает пиковых 500 Гбит/с, поэтому новость об атаке на AWS с потоком 2,3 Тбит/с стала неожиданностью для представителей отрасли.